A Kaspersky identificou uma nova vulnerabilidade no Windows chamada PhantomRPC, e o nome não é por acaso.

Trata-se de uma falha que não depende de um erro específico num componente, mas sim de uma fraqueza estrutural na forma como o sistema comunica internamente.

PhantomRPC – o problema está na base

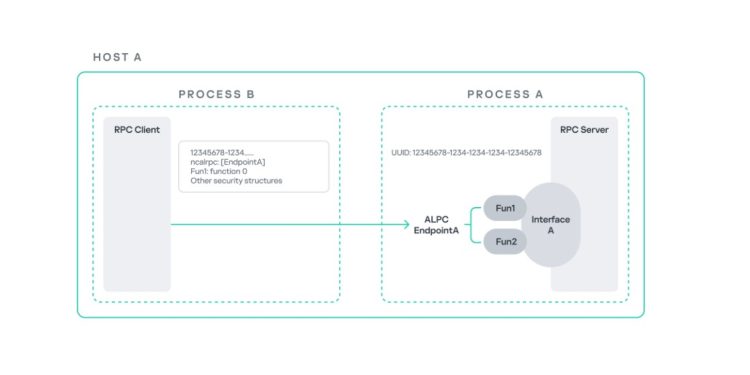

A vulnerabilidade PhantomRPC afecta o sistema de Microsoft Windows ao nível do RPC, ou Remote Procedure Call.

Este mecanismo permite que diferentes processos comuniquem entre si, mesmo que estejam separados ou a correr em contextos distintos.

Explicando de forma simples: é como um sistema de chamadas internas dentro do computador.

O problema é que, com PhantomRPC, esse sistema pode ser enganado.

Escalada de privilégios sem limites claros

O que torna esta vulnerabilidade particularmente preocupante é a possibilidade de escalar privilégios até ao nível SYSTEM, ou seja, o nível mais elevado dentro do Windows.

Na prática, um atacante pode começar com permissões limitadas e, explorando esta falha, ganhar controlo total do sistema.

E pior: existem múltiplos caminhos para o fazer.

Como a falha está ligada à arquitectura e não a um erro isolado, qualquer novo serviço que use RPC pode, teoricamente, abrir mais uma porta de entrada.

Um problema difícil de controlar

Segundo a Kaspersky, a exploração varia de sistema para sistema.

Depende do software instalado, das bibliotecas utilizadas e dos serviços activos.

Isto torna a detecção mais complicada e a mitigação menos directa.

Não há uma única solução universal – cada ambiente pode ter riscos diferentes.

O que está realmente em causa

Esta vulnerabilidade foi apresentada na conferência Black Hat Asia 2026, o que mostra a relevância do tema no panorama actual da cibersegurança.

Mais do que uma falha isolada, PhantomRPC levanta uma questão maior: até que ponto as bases dos sistemas operativos modernos estão preparadas para os ataques actuais?

A Kaspersky recomenda

A recomendação passa por reforçar a monitorização e reduzir permissões desnecessárias.

Por exemplo, limitar privilégios como a capacidade de usurpação de identidade e acompanhar tentativas de ligação a serviços RPC inexistentes.

São medidas técnicas, mas com impacto real na segurança.