O universo Minecraft está a ser alvo de uma sofisticada campanha de malware que se espalha por mods falsos e já comprometeu até 1500 dispositivos em todo o mundo.

A descoberta foi feita pela equipa da Check Point Research (CPR), e aponta o dedo à rede russa Stargazers Ghost Network, que tem explorado a popularidade do jogo para distribuir software malicioso através de repositórios falsos no GitHub.

Estes mods fraudulentos usam nomes familiares como Oringo ou Taunahi, e prometem funcionalidades extra, cheats ou automatismos – mas escondem malware em múltiplas fases, desenhado para atacar especificamente quem tem Minecraft instalado.

Porquê o Minecraft?

Com mais de 350 milhões de cópias vendidas e cerca de 204 milhões de jogadores activos por mês, o Minecraft continua a ser o videojogo mais vendido da história. Com uma base de utilizadores maioritariamente jovem (mais de 65% têm menos de 21 anos), o jogo tornou-se um alvo preferencial para ataques que misturam engenharia social com engenharia de código.

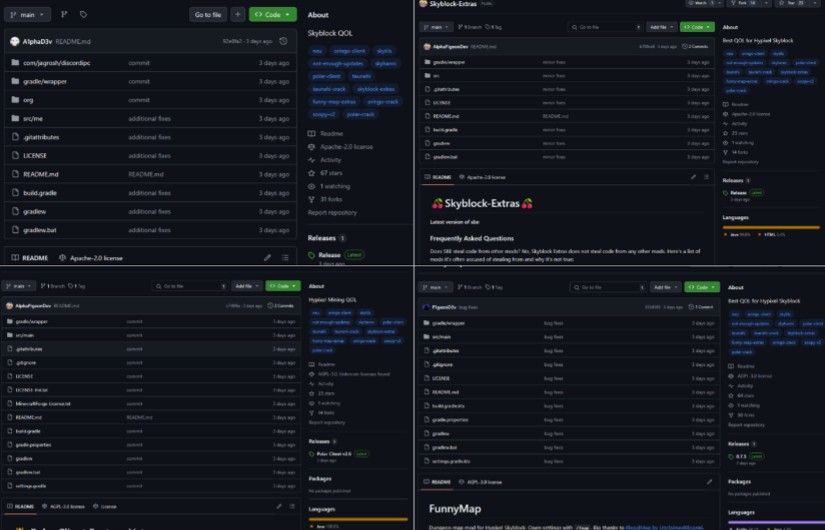

Segundo o relatório da Check Point, os cibercriminosos criaram cerca de 500 repositórios falsos no GitHub com nomes de mods populares como Skyblock Extras, Polar Client, Oringo e Taunahi. Estes são amplamente usados para adicionar funcionalidades ou aplicar cheats em servidores competitivos – e são precisamente essa procura e curiosidade que os atacantes estão a explorar.

Como funciona o ataque?

O esquema é engenhoso e difícil de detectar. Eis as três fases principais:

- Instalação inicial: o utilizador instala um ficheiro JAR malicioso. Este primeiro verifica se está a correr num ambiente virtual (sandbox).

- Roubo de dados: se não houver detecção, é instalado um infostealer em Java que começa a recolher dados sensíveis.

- Ataque completo: entra em acção um segundo stealer baseado em .NET, chamado “44 CALIBER”, que extrai informações de navegadores, apps como Discord, Steam e Telegram, e carteiras de criptomoedas. Os dados são enviados via Discord, o que torna o tráfego malicioso mais difícil de distinguir do tráfego legítimo.

Como se proteger?

A CPR deixa algumas recomendações simples mas fundamentais:

- Evita instalar mods de fontes não verificadas ou repositórios desconhecidos

- Desconfia de ferramentas que prometem funcionalidades mágicas ou cheats

- Mantém o sistema operativo e o software de segurança atualizados

- Lembra-te da regra de ouro: se parece bom demais para ser verdade… provavelmente é mesmo.

Nova campanha de malware usa GitHub para infectar jogadores e já comprometeu milhares de dispositivos

Este tipo de ataque mostra como até as plataformas mais familiares podem ser portas de entrada para ciberameaças. Os mods maliciosos no Minecraft não são novidade, mas esta nova campanha é especialmente perigosa pela sua discrição, alcance e sofisticação.

A lição é clara: modificar jogos pode ser divertido, mas nunca à custa da segurança. E sim, o GitHub é legítimo – mas o que lá está nem sempre é. Se quiser explorar este tema ao detalhe, o relatório técnico da Check Point Research está disponível online e vale a leitura. Especialmente se for jogador… ou pai/mãe de um.

Fique atento, proteja-se e… jogue com cabeça.